DISCUTIDA VIGILÀNCIA

¿Què sabem i què no sabem de l'espionatge a Roger Torrent?

¿Qui hi ha darrere l'atac cibernètic? ¿S'haurien violat lleis? ¿Pot obrir el cas un conflicte a la UE? Parlem amb experts sobre les principals incògnites

torrent2ok

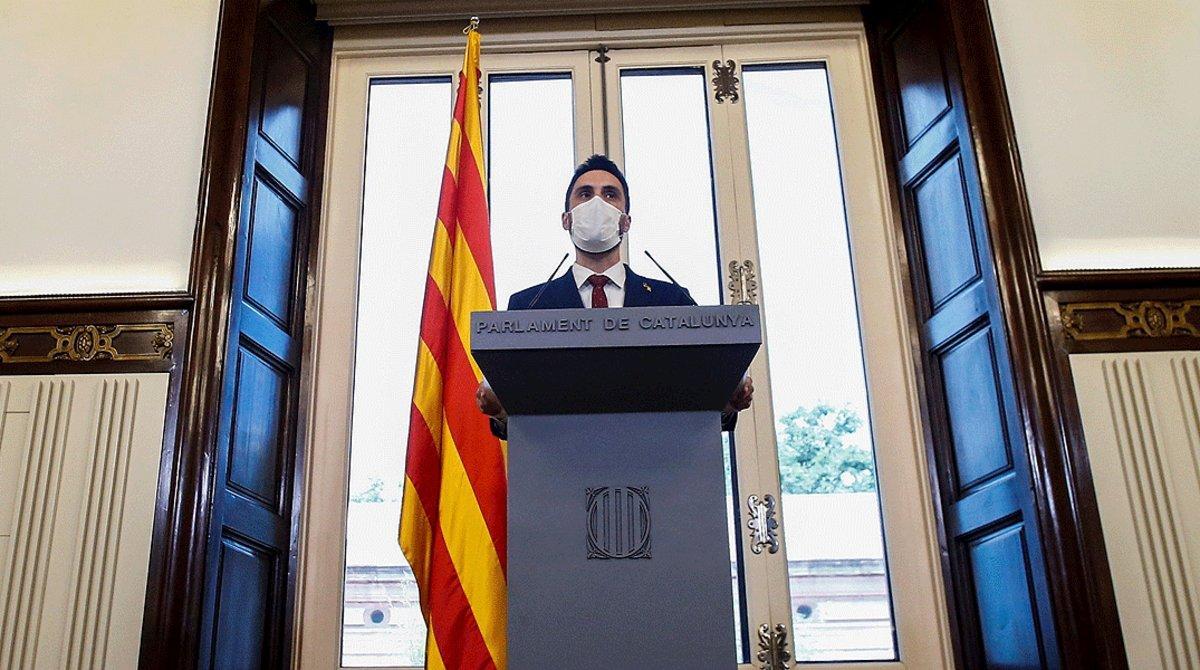

Diversos polítics catalans han estat sota vigilància. Almenys entre l’abril i el maig del 2019, el president del Parlament, Roger Torrent; el conseller de Polítiques Digitals, Jordi Puigneró; el líder d’ERC a l’Ajuntament de Barcelona, Ernest Maragall i l’exdiputada de la CUP Anna Gabriel van ser víctimes d’una trama d’espionatge mitjançant el programa Pegasus, una tecnologia israeliana que només utilitzen governs i forces i cossos de seguretat.

Així ho confirma una investigació dels diaris ‘El País’ i ‘The Guardian’ partint de dades de Citizen Lab, un grup de ciberseguretat de la Universitat de Toronto. Lluny d’aclarir-se, l’escàndol encara deixa moltes incògnites per resoldre.

¿Com van ser atacats?

Pegasus, propietat de la companyia israeliana NSO Group, va aprofitar una bretxa de seguretat de WhatsApp per colar-se als dispositius de les seves víctimes. A través de missatges de text o trucades perdudes, els estats que utilitzen aquesta eina van poder instal·lar un codi maliciós, un virus maliciós, que els permetia tenir accés a tots els documents del mòbil, així com activar el micròfon intern i la càmera per convertir-lo en un dispositiu d’espionatge.

¿Qui hi ha darrere l’atac?

És la incògnita més gran del cas. Torrent i Maragall han assenyalat com a mà negra l’Estat i han anunciat la seva intenció de querellar-se contra l’exdirector del Centre Nacional d’Intel·ligència (CNI), Félix Sanz Roldán, per un presumpte cas d’espionatge polític. «Tenim indicis que ens fan pensar que és la seva responsabilitat», va explicar el president del Parlament.

NSO Group ha reiterat que només ven aquesta eina de ciberespionatge a governs i forces de seguretat, com exèrcits i cossos de policia, fet que requereix l’aprovació del Govern israelià. «A causa de les limitacions de confidencialitat, no podem confirmar ni negar que les esmentades autoritats utilitzen la nostra tecnologia», explica el seu portaveu.

La investigació de Citizen Lab va revelar que el CNI havia utilitzat una eina similar de la companyia italiana Hacking Team fins al 2015. No obstant, diverses fonts citades per ‘El País’ afirmen que la intel·ligència espanyola és clienta de NSO des d’aleshores, una cosa que el Ministeri de l’lnterior nega.

Tot i així, és molt difícil conèixer la identitat de qui va decidir colar-se als mòbils dels polítics catalans afectats. «L’enginyeria inversa de Citizen Lab apunta que es van utilitzar infeccions amb aquest ‘codi maliciós’ a Espanya, però no se sap qui ho va fer ni quines motivacions hi havia al darrere», explica Enric Luján, politòleg de la UB i expert en ciberseguretat. «Hi ha correlació, però no causalitat», afegeix.

¿Quina responsabilitat té NSO?

La companyia israeliana no ha dubtat a contradir públicament les seves versions. Mentre que els seus portaveus han reiterat que desconeixen i es desentenen de l’ús que els seus clients fan de Pegasus, el seu director executiu, Shalev Hulio, també ha dit que documenten i emmagatzemen als seus servidors l’ús d’aquestes eines d’espionatge. ¿Sabien, doncs, que van espiar els polítics catalans? ¿O que l’Aràbia Saudita va hackejar el mòbil de Jeff Bezos per silenciar l’assassinat del periodista dissident Jamal Khashoggi?

¿És legal espiar rivals polítics a Espanya?

El 2015, el Govern del PP va impulsar una reforma de la llei d’enjudiciament criminal en la qual es va introduir la legalitat d’espiar algú sempre que s’expliqui amb autorització i supervisió judicial. «Hi ha d’haver una sospita fundada sobre la persona, si no es tractaria d’una caça de bruixes», assenyala David Maetzu, advocat soci de 451.legal.

En cas de comptar amb una autorització legal, l’Estat podria recórrer legalment a eines com Pegasus per investigar casos com la sedició, un dels més greus del Codi Penal.

¿Què hi diu la legislació europea?

La jurisprudència del Tribunal de Justícia de la Unió Europea (TJUE) estableix que el hackeig de telèfons mòbils només pot justificar-se en casos especialment greus, com el terrorisme. No obstant, Maetzu assegura que la legislació espanyola no aplica els mateixos principis i té altres criteris més laxos. «El marge s’ha ampliat a procediments civils. Espanya va una mica al seu aire, s’admeten coses que a nivell europeu no s’acceptarien. Per això després hi ha tantes sentències crítiques des de Brussel·les assenyalant aquests abusos», afirma.

¿Pot el cas obrir un conflicte diplomàtic a la UE?

Les investigacions apunten a què el director tècnic del Consell per la República, Sergi Miquel, va ser espiada sent a Bèlgica, una cosa que obre nous interrogants. En cas d’haver-se utilitzat amb una autorització judicial, s’entén que hi hauria una cooperació de les autoritats belgues amb l’autor dels atacs. En cas de no tenir una empara legal, aquestes accions podrien suposar un xoc de legalitats, segons Maetzu.

Els experts veuen amb preocupació l’ús d’aquestes opaques tècniques d’espionatge. «La UE ha de bregar amb el hackeig dels seus ciutadans. Les lleis han de frenar les contínues violacions de drets gràcies al grup NSO», va tuitejar Marietje Schaake, directora internacional de política del Cyber Policy Center de Stanford i exeurodiputada.

¿Què passa amb les dades robades?

Notícies relacionadesCitizen Lab ha apuntat que, en cas de no haver sigut ja destruït, els clients de Pegasus comptarien amb un registre amb la localització de les seves víctimes. Des de l’Autoritat Catalana de Protecció de Dades assenyalen que, malgrat vulnerar-se el dret a la privacitat, les autoritats d’aquesta índole no poden intervenir, ja que «ha d’aplicar-se la preferència de l’ordre jurisdiccional penal».

Luján remarca la dificultat de conèixer detalls d’una empresa opaca com NSO que va adaptant les seves tecnologies per impossibilitar el seu rastreig. «No sabem del cert ni quant temps fa que existeix Pegasus», apunta.

Ja ets subscriptor o usuari registrat? Inicia sessió

Aquest contingut és especial per a la comunitat de lectors dEl Periódico.Per disfrutar daquests continguts gratis has de navegar registrat.

Anna Gabriel Catalunya Espionatge Independència de Catalunya CNI Roger Torrent Ernest Maragall

- Entrevista Els assessors fiscals aconsellen sobre la campanya de la renda: "Habitatge i eficiència energètica són les deduccions més potents"

- Live action d’‘Enredados’ Els aspirants a la pel·lícula de Disney aguanten diverses hores de cua al càsting a Salou: «‘Si ens fan cantar, malament’»

- Guerra a l’Orient Mitjà L’Iran envia una nova proposta als EUA per desbloquejar les negociacions

- Radiografia de la TEC (IV) La Núria, tractada amb electroxocs: «M’és igual haver perdut memòria, jo el que volia és estar bé»

- Guia i consells On es concentra més el pol·len de plàtan d’ombra a Barcelona i com protegir-te en plena temporada d’al·lèrgies