L’Iran respon a les bombes d’Israel i els EUA amb una onada de ciberatacs

L’Europol es troba en alerta per previsió de sabotatges i atemptats a Europa / Desenes de ‘hacktivistes’ s’afegeixen a l’ofensiva de Teheran

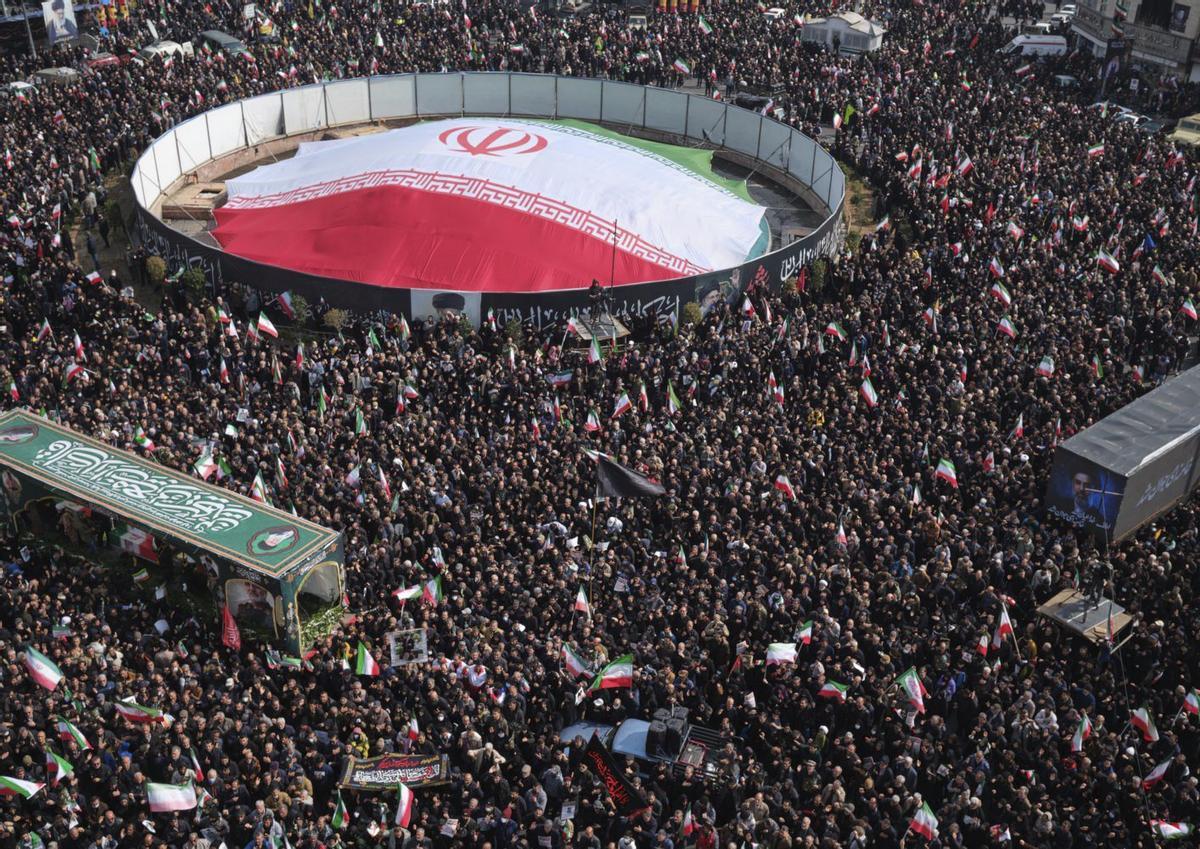

El 28 de febrer passat, quan les primeres bombes queien sobre radars, bateries i bases aèries a tot el territori de l’Iran, un missatge d’allistament va recórrer diversos racons d’internet, inclosos fòrums de subhasta de dades robades i plataformes de serveis al crim organitzat. "Anunciem l’obertura d’una mobilització general i la reunió de recursos i experts en guerra cibernètica en la gran batalla èpica. Tot el que vulgui participar i ser part d’aquesta batalla ha de contactar en el nostre compte oficial". Firmava la crida una marca coneguda des de fa alguns anys al món de la seguretat informàtica: Cyber Islamic Resistance.

Era un missatge sense atribució comprovable, però aquest no és necessàriament el factor que compta, sinó la disposició d’aquesta Ciber Resistència Islàmica a tornar cops a Israel i els Estats Units en una campanya d’atacs cibernètics de patrocini iranià. Amb el començament dels atacs cinètics, arrencaven els atacs virtuals no només dels estats de l’Iran i Israel, també d’aliances de hacktivistes en recolzament de Teheran.

Aquest dimarts passat ja eren 84 els grups localitzats per diverses organitzacions expertes, tan diverses com el laboratori de vigilància Unitat 42 de Palo Alto Networks, el think tank nord-americà Centre d’Estudis Estratègics i Internacionals (CSIS), o la mateixa Europol, un dels responsables del qual, el portaveu Jan Op Gen Oorth, ha alertat en declaracions a Efe que la seva organització espera a Europa un repunt de l’amenaça terrorista, els ciberatacs i el crim online com a conseqüència de la guerra.

Objectius de la "ciberescalada"

El camp de batalla ciber s’ha anat omplint de combatents: una primera onada de 60 agrupacions d’activistes de clar impuls iranià i islamista s’ha engreixat ara amb l’aportació d’una trentena de grups de hackers –estatals o independents– que han recolzat Rússia en ofensives similars durant l’actual guerra d’Ucraïna. L’últim recompte és de dimarts passat.

Diversos laboratoris d’anàlisis d’atacs cibernètics i equips de resposta occidentals analitzen el que tècnicament es diu ja "ciberescalada" i que discorre paral·lela als bombardejos. D’una banda, dos clars objectius militars: destruir qualsevol tipus de xarxa informàtica implicada en l’Iron Dome, la Cúpula de Ferro d’Israel, sistema de defensa antiaèria que cobreix Tel-Aviv i altres urbs del país de l’acció de míssils i drons, i que va ser tan efectiu parant els primers atacs aeris iranians de la tardor del 2025.

El segon grup d’objectius militars de la ciberescalada iraniana és tota mena de xarxes informàtiques d’empreses de transport, subministraments i altres serveis a les bases nord-americanes a la península Aràbiga. Interessen aquí sobretot les cadenes de subministrament de combustible i d’aigua.

Al segon esglaó d’objectius d’aquesta campanya cibernètica hi ha les institucions financeres i sistemes de pagament israelians, les càmeres de vigilància de carrer d’aquell país –no per destruir-les, sinó per espiar amb elles–, sistemes energètics a Israel i els seus suports del golf Pèrsic i xarxes, pàgines web i arxius de periodistes, alts funcionaris i científics que operen a la zona.

Robatori i esborrament de dades

Aquesta forma de resposta asimètrica de l’Iran encunya i fixa un concepte de la guerra cibernètica: amb l’escalada cibernètica, un estat menys fort que el seu adversari prova d’equilibrar les forces concentrant-se en el domini ciber si en el món físic no té possibilitat de resposta.

Els atacs més reconeguts en aquesta fase de la ciberescalada són del tipus de DDoS, o de denegació de servei per saturació de sites d’internet, i els atacs de robatori i esborrament de dades o de defacement o canvi de la maqueta de la pàgina web d’una institució. Però la Ciber Resistència Islàmica ha impartit també instruccions per introduir-se en webs nord-americanes, europees i israelians mitjançant tècniques de phishing, amb correus electrònics falsos i falses convocatòries de reunions per videoconferència.

De moment, al marge dels EUA i Israel, els països atacants, han transcendit –sense confirmació oficial– intents d’intrusió en xarxes d’entitats de tres països europeus, França, Xipre i Turquia. Fora d’Europa, també han transcendit atacs informàtics a entitats localitzades a l’Índia, l’Aràbia Saudita, els Emirats Àrabs Units, Oman, Austràlia, Corea del Sud i Bangladesh.

El grup MuddyWater ha sigut també detectat en intents d’intrusió en sistemes informàtics d’empreses menors nord-americanes. Entrar en xarxes d’empreses petites és la manera d’avançar cap a les grans, si aquestes empreses petites són proveïdores o clients de les altres i contacten per correu electrònic. MuddyWater està identificat pel CNI, a través del Centre Criptològic Nacional com a "actor estatal" que depèn del Ministeri d’Intel·ligència i Seguretat de l’Iran.

En el bàndol més afí a l’Iran militen agrupacions de hackers com Cyber Av3ngers, versió estatal de l’autònoma Cyber4vengers. A més, dues plataformes iranianes suposadament estatals, Rippersec i Handala Hack, i una constel·lació de grups que apareixen intermitentment als informes de ciberseguretat occidentals: Jangir, Gaza Children’s Group, Tharallah Brigade... Els aliats prorussos que participen en la mateixa campanya són, a més del conegut NoName057 (16), Morning Star, Cardinal i SweetNight, entre d’altres.

No només l’Iran està colpejant en el domini ciber. Israel ho fa des del principi d’aquesta fase de la guerra. Entre les seves accions hi ha la irrupció de hackers israelians a BadeSaba, principal web religiosa de l’Iran, que informa del calendari litúrgic i de les hores d’oració. Els seus continguts van ser canviats per una amenaça a la cúpula de la dictadura dels aiatol·làs per massacrar l’oposició.

Més recent ha sigut l’enviament selectiu de missatges a individus de l’estructura paramilitar del règim iranià, relatat per diversos especialistes occidentals en ciberseguretat. L’últim conegut va tenir lloc el 8 de març passat. Els missatges van ploure en els comptes de Telegram i altres xarxes dels membres del Basij, una organització paramilitar de voluntaris sota les ordres de la Guàrdia Revolucionària de l’Iran.

Notícies relacionades"Rendeix-te o fuig"

Al rebre el missatge, el destinatari comprova que figura en un fitxer de la intel·ligència militar israeliana. Aquest és el primer efecte; el segon rau en l’amenaça: al complir-se una setmana de bombardejos, amb les columnes de fum flotant sobre Teheran, mentre Donald Trump anunciava que el més dur havia d’arribar, l’oficial basij podia llegir al mòbil: "Estàs totalment sota la nostra vigilància. Coneixem els crims que vas cometre contra el poble de l’Iran. On sigui que estiguis ets el nostre objectiu. Rendeix-te o fuig per salvar la teva inútil vida. No hi haurà més avisos".

- Tim Spector, metge i divulgador especialitzat en microbiota intestinal: "El cafè del matí pot cuidar la salut intestinal i el benestar general"

- Anagennisi Tour Aarón Martínez, l’adolescent que fa art amb un boli Bic, estrena la seva primera exposició

- Oposicions Ho diu el BOE: per a aquestes oposicions amb sous de 1.500 euros només demanen l’ESO

- L’agenda Què fer aquesta setmana a Barcelona: aquests són els millors plans

- Venerar la Moreneta Com serà la visita del Papa a Montserrat: proximitat amb els fidels en el camí a la basílica